国家数据局局长刘烈宏最新发言(全文)

2026-05-08

告警泛滥、事件割裂、专家依赖?美创如何用AI重构数据安全运营闭环

2026-05-07

如何进一步打牢科技强国建设根基?习近平作出战略部署

2026-05-06

报告发布 |《全球数据泄露态势月度报告》(2026年3月)

2026-04-28

国家安全专题 |一图读懂《网络数据安全管理条例》

2026-04-22

存储域

数据库加密 诺亚防勒索访问域

数据库防水坝 数据库防火墙 数据库安全审计 动态脱敏流动域

静态脱敏 数据水印 API审计 API防控 医疗防统方运维服务

数据库运维服务 中间件运维服务 国产信创改造服务 驻场运维服务 供数服务安全咨询服务

数据出境安全治理服务 数据安全能力评估认证服务 数据安全风险评估服务 数据安全治理咨询服务 数据分类分级咨询服务 个人信息风险评估服务 数据安全检查服务本月,美国连锁医疗机构MemorialHealth System遭Hive勒索攻击瘫痪,被迫缴纳赎金。

截至目前,Hive勒索软件已经先后攻击了至少数十个企业,id-ransomware网站也更新了此勒索病毒的相关信息,如下所示:

Hive勒索软件是今年6月首次出现的联合运营形式勒索软件。Hive采用GO语言编写,加密算法使用AES+RSA,同时这款勒索病毒也采用了“双重”勒索的模式,通过在暗网上公布受害者数据,来逼迫受害者交纳赎金,通过监控发现虽然这款勒索病毒出来不久,但是非常活跃。

Hive勒索软件部署了多种机制以入侵商业网络,包括使用网络钓鱼邮件中的恶意附件夺取访问权限,并配合远程桌面协议在网络中横向移动。

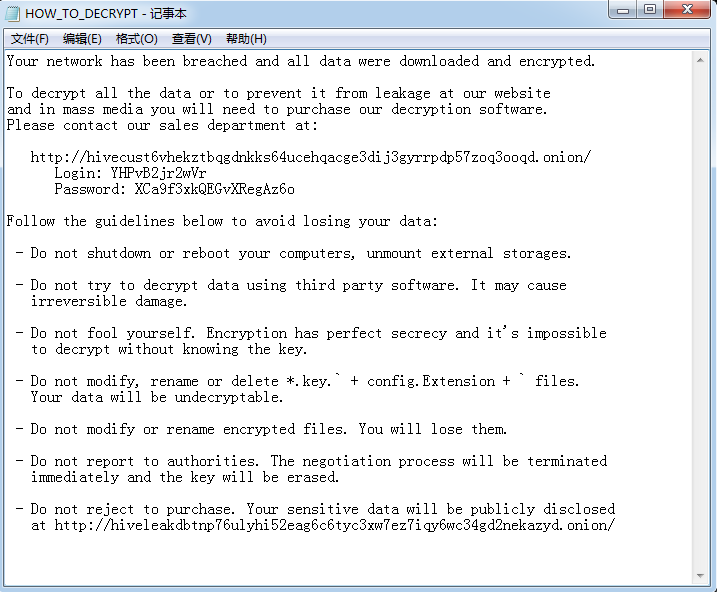

此外,Hive勒索软件会查找与备份、防病毒软件及文件复制相关的进程,终止掉这些进程以实现文件加密。该软件加密的文件通常以.hive扩展名结尾。并且会在每一个目录下留下一个HOW TO DECRYPT的文本文档,受害者可根据文档中的账号密码登陆黑客提供的网站后用赎金换取解密密钥。

勒索防护 未雨绸缪

勒索团伙难以消灭殆尽,更是容易“死灰复燃”,网络犯罪的低成本和高收益使得勒索攻击横行肆虐,且一旦被入侵加密,大多数勒索病毒都无法进行解密。美创安全实验室也再次提醒广大用户,勒索病毒以防为主,注意日常防范,以尽可能免受勒索病毒感染:

(1)及时给办公终端和服务器打补丁,修复漏洞,包括操作系统以及第三方应用的补丁,防止攻击者通过漏洞入侵系统。

(2)尽量关闭不必要的端口,如139、445、3389等端口。如果不使用,可直接关闭高危端口,降低被漏洞攻击的风险。

(3)不对外提供服务的设备不要暴露于公网之上,对外提供服务的系统,应保持较低权限。

(4)应采用高强度且无规律的密码来登录办公系统或服务器,要求包括数字、大小写字母、符号,且长度至少为8位的密码,并定期更换口令。对于各类系统和软件中的默认账户,应该及时修改默认密码,同时清理不再使用的账户。

(5)对重要的数据文件定期进行非本地备份,一旦文件损坏或丢失,也可以及时找回。

(6)尽量关闭不必要的文件共享。

(7)提高安全运维人员职业素养,定期进行木马病毒查杀。

(8)部署美创数据库防火墙,可专门针对RushQL数据库勒索病毒进行防护。

(9)安装诺亚防勒索软件,防御未知勒索病毒

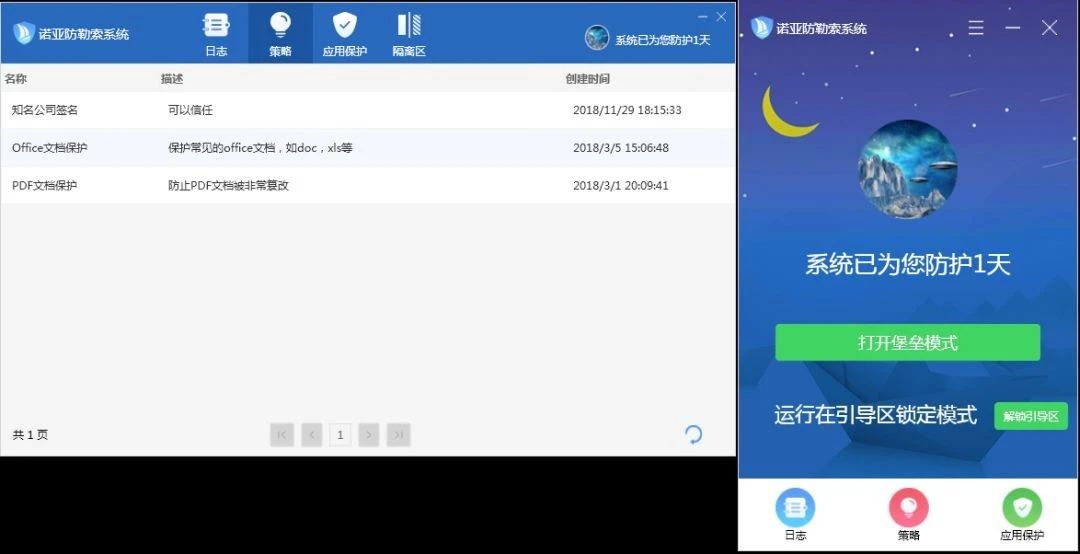

美创通过对大量勒索病毒的分析,基于零信任、守白知黑原则,创造性的研究出针对勒索病毒的终端产品【诺亚防勒索系统】。诺亚防勒索在不关心漏洞传播方式的情况下,可防护任何已知或未知的勒索病毒。以下为诺亚防勒索针对Hive勒索病毒的防护效果。

美创诺亚防勒索可通过服务端统一下发策略并更新。默认策略可保护office文档【如想保护数据库文件可通过添加策略一键保护】。

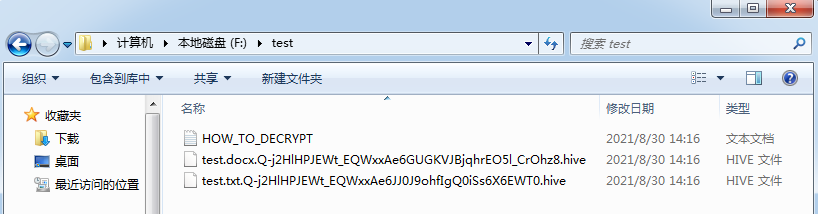

✦ 无诺亚防勒索防护的情况下:

在test目录下,添加以下文件,若服务器中了勒索病毒,该文件被加密,增加“.hive”加密后缀,并且无法正常打开。

✦ 开启诺亚防勒索的情况下:

查看系统上被测试的文件,可被正常打开,成功防护恶意软件对被保护文件的加密行为。

✦ 开启堡垒模式的情况下:

为保护系统全部文件,可一键开启诺亚防勒索的堡垒模式。堡垒模式主要针对亚终端,例如ATM机,ATM机的终端基本不太会更新,那么堡垒模式提供一种机制:任何开启堡垒模式之后再进入终端的可执行文件都将被阻止运行,从而实现诺亚防勒索的最强防护模式。

运行在堡垒模式下,执行该病毒,立刻被移除到隔离区,因此可阻止任何已知或未知勒索病毒的执行。