预警!数据安全再遇新挑战

2026-05-21

密评 FAQ 第四版新增第 23 问:美创数据库透明加密产品的合规路径解析

2026-05-21

分析|美创DRCC如何开启韧性容灾新篇章,契合“十五五”打造容灾备份体系

2026-05-18

什么是高质量数据集?

2026-05-15

联合发布:数字安全实战型人才评价白皮书

2026-05-14

存储域

数据库加密 诺亚防勒索访问域

数据库防水坝 数据库防火墙 数据库安全审计 动态脱敏流动域

静态脱敏 数据水印 API审计 API防控 医疗防统方运维服务

数据库运维服务 中间件运维服务 国产信创改造服务 驻场运维服务 供数服务安全咨询服务

数据出境安全治理服务 数据安全能力评估认证服务 数据安全风险评估服务 数据安全治理咨询服务 数据分类分级咨询服务 个人信息风险评估服务 数据安全检查服务

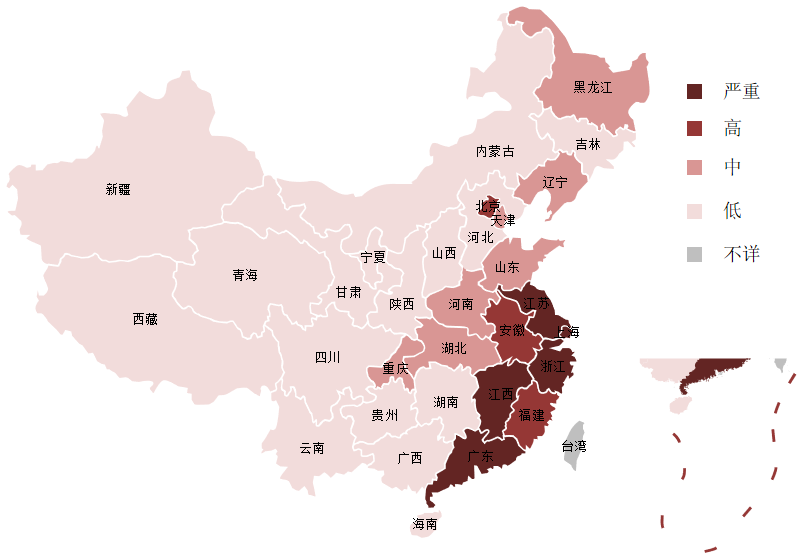

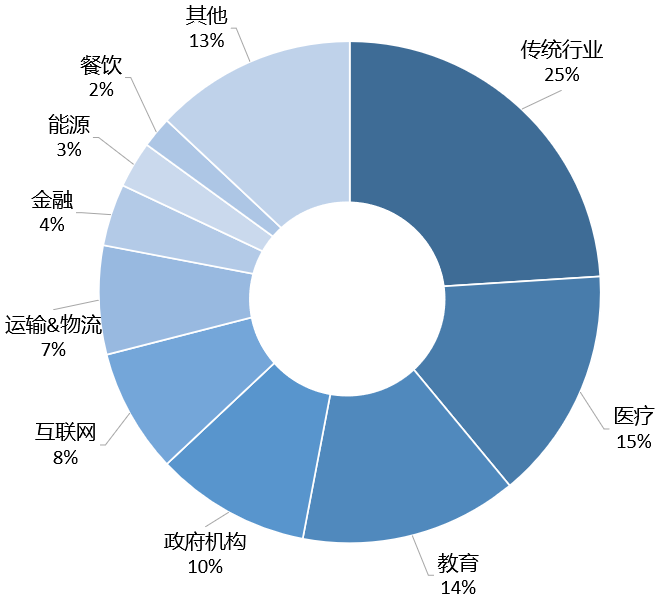

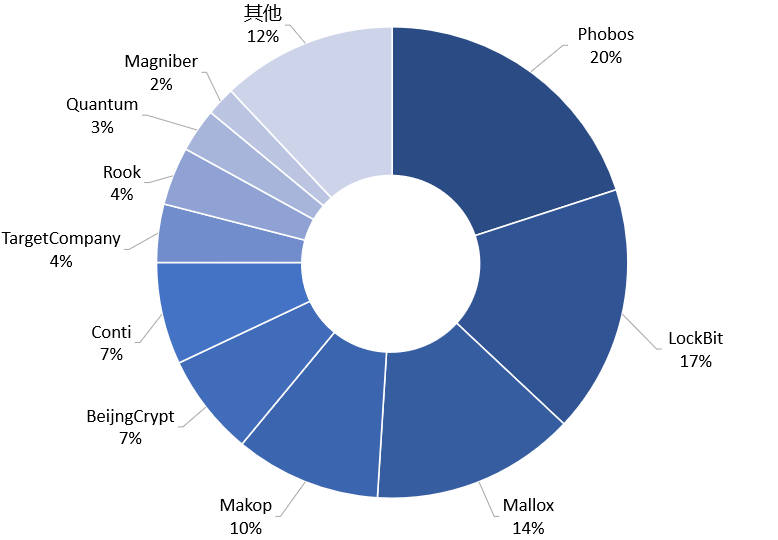

下图是美创安全实验室对勒索病毒监测后所计算出的10月份勒索病毒家族流行度占比分布图,将近50%的勒索软件攻击是由三种最常见的勒索软件变种(Phobos、Lockbit、Mallox)进行的。

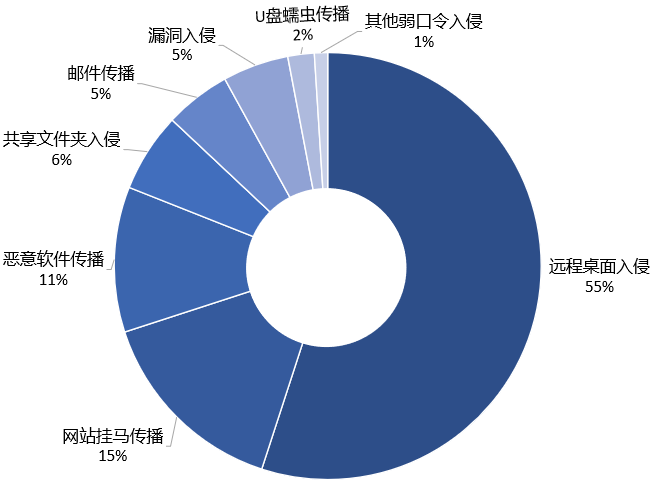

勒索病毒传播方式

下图为勒索病毒传播的各种方式的占比情况。根据统计可以看出,可以看出勒索病毒的主要攻击方式依然以远程桌面入侵为主,其次为通过海量的垃圾邮件传播,或利用网站挂马和高危漏洞等方式传播,整体攻击方式呈现多元化的特征。

Phobos勒索软件从2019年开始在全球流行,并一直保持着很高的活跃度,并常年占据勒索病毒榜单前三,其不断推出新变种,并频繁通过RDP暴破、钓鱼邮件等方式对企业单位及个人用户进行攻击,使受害者遭受数据财产的严重损失,影响十分恶劣。

Lockbit勒索病毒出现于2019年末,并于2021年6月推出了Lockbit 2.0版本。2.0版本引入了卷影复制和日志文件删除等新功能,使受害者更难恢复。2022年6月,LockBit勒索病毒家族再次完成升级,并于2022年7月推出LockBit3.0正式版本。最新版的病毒主要在免杀方式又做了更进一步的加强,持续优化了安全软件的对抗能力。

在线点评:

1.LockBit勒索软件团伙自 2019 年 9 月推出勒索软件即服务 (RaaS) 模式以来一直十分活跃,并在各大俄语黑客论坛招募威胁行为者进行破坏和攻击,并为他们提供技术支持。

10月中旬,辽宁某企业遭到勒索病毒攻击,在攻击期间,勒索软件操控者设法获得对内部服务器的控制权后,在服务器上安装了勒索软件,并添加了“.LGIAD”扩展名。通过对被加密样本的分析以及检测,可判断此次攻击的病毒为Conti勒索病毒家族旗下的变种。

2.若企业内部不慎感染了勒索病毒,将有可能在短时间内造成大面积文件加密,造成不可挽回的损失。

在线点评:

1.Phobos勒索病毒在运行过程中会进行自复制,并在注册表添加自启动项,如果没有清除系统中残留的病毒体,很可能会遭遇二次加密。

(一)隔离中招主机

(二)排查业务系统

在已经隔离被感染主机后,应对局域网内的其他机器进行排查,检查核心业务系统是否受到影响,生产线是否受到影响,并检查备份系统是否被加密等,以确定感染的范围。

(三)联系专业人员

在应急自救处置后,建议第一时间联系专业的技术人士或安全从业者,对事件的感染时间、传播方式,感染家族等问题进行排查。

面对严峻的勒索病毒威胁态势,美创安全实验室提醒广大用户,勒索病毒以防为主,注意日常防范措施,以尽可能免受勒索病毒感染:

① 及时给办公终端和服务器打补丁,修复漏洞,包括操作系统以及第三方应用的补丁,防止攻击者通过漏洞入侵系统。

② 尽量关闭不必要的端口,如139、445、3389等端口。如果不使用,可直接关闭高危端口,降低被漏洞攻击的风险。

③ 不对外提供服务的设备不要暴露于公网之上,对外提供服务的系统,应保持较低权限。

④ 企业用户应采用高强度且无规律的密码来登录办公系统或服务器,要求包括数字、大小写字母、符号,且长度至少为8位的密码,并定期更换口令。

⑤ 数据备份保护,对关键数据和业务系统做备份,如离线备份,异地备份,云备份等, 避免因为数据丢失、被加密等造成业务停摆,甚至被迫向攻击者妥协。

⑥ 敏感数据隔离,对敏感业务及其相关数据做好网络隔离。避免双重勒索病毒在入侵后轻易窃取到敏感数据,对公司业务和机密信息造成重大威胁。

⑦ 尽量关闭不必要的文件共享。

⑧ 提高安全运维人员职业素养,定期进行木马病毒查杀。

⑨ 部署美创数据库防火墙,可专门针对RushQL数据库勒索病毒进行防护。

⑩ 安装诺亚防勒索软件,防御未知勒索病毒。

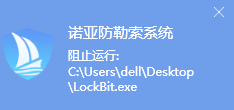

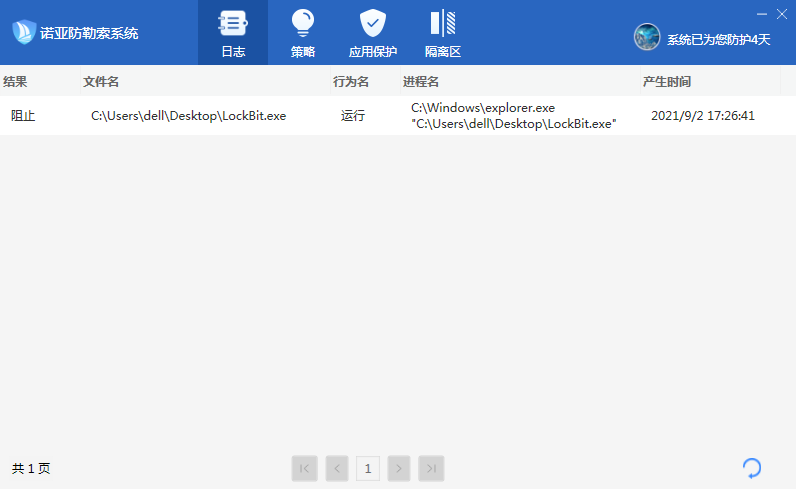

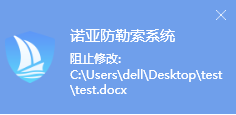

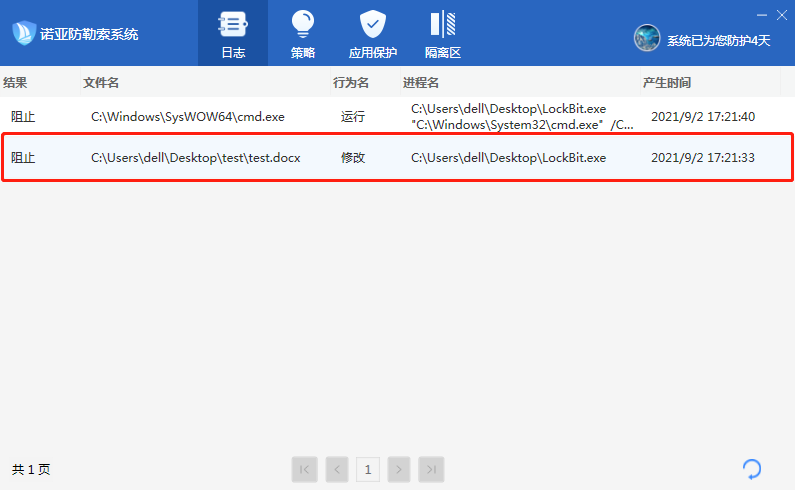

为了更好地应对已知或未知勒索病毒的威胁,美创通过对大量勒索病毒的分析,基于零信任、守白知黑原则,创造性地研究出针对勒索病毒的终端产品【诺亚防勒索系统】。诺亚防勒索在不关心漏洞传播方式的情况下,可防护任何已知或未知的勒索病毒。以下为诺亚防勒索针对勒索病毒的防护效果。

美创诺亚防勒索可通过服务端统一下发策略并更新。默认策略可保护office文档【如想保护数据库文件可通过添加策略一键保护】。

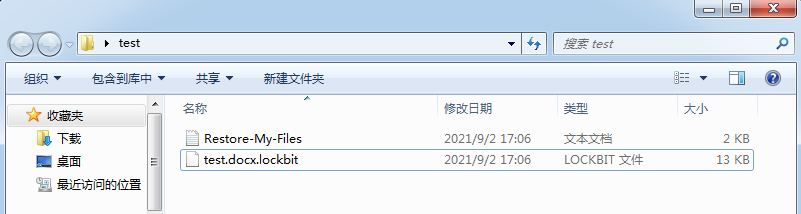

无诺亚防勒索防护的情况下:

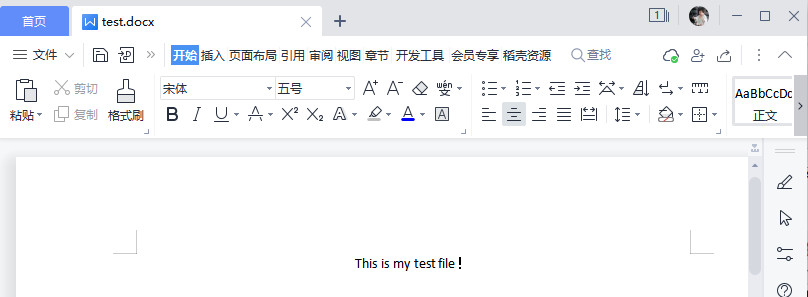

在test目录下,添加以下文件,若服务器中了勒索病毒,该文件被加密,增加统一的异常后缀,并且无法正常打开。

开启诺亚防勒索的情况下:

双击执行病毒文件,当勒索病毒尝试加密被保护文件,即test目录下的文件时,诺亚防勒索提出警告并拦截该行为。

查看系统上被测试的文件,可被正常打开,成功防护恶意软件对被保护文件的加密行为。

开启堡垒模式的情况下:

为保护系统全部文件,可一键开启诺亚防勒索的堡垒模式。堡垒模式主要针对亚终端,例如ATM机,ATM机的终端基本不太会更新,那么堡垒模式提供一种机制:任何开启堡垒模式之后再进入终端的可执行文件都将被阻止运行,从而实现诺亚防勒索的最强防护模式。

运行在堡垒模式下,执行该病毒,立刻被移除到隔离区,因此可阻止任何已知或未知勒索病毒的执行。