连续三载!美创入选 2026-2027年度浙江省委网信办网络安全技术支撑单位

2026-06-04

重新认识美创|美创科技公司手册(2026)焕新升级

2026-06-02

国家数据局联合交通运输部开展交通运输领域数据安全治理专题研讨

2026-06-01

开源AI渗透测试工具Cairn AI部署与使用

2026-05-29

2026数据安全大会,国家数据局局长刘烈宏释放了哪些重要信号?

2026-05-29

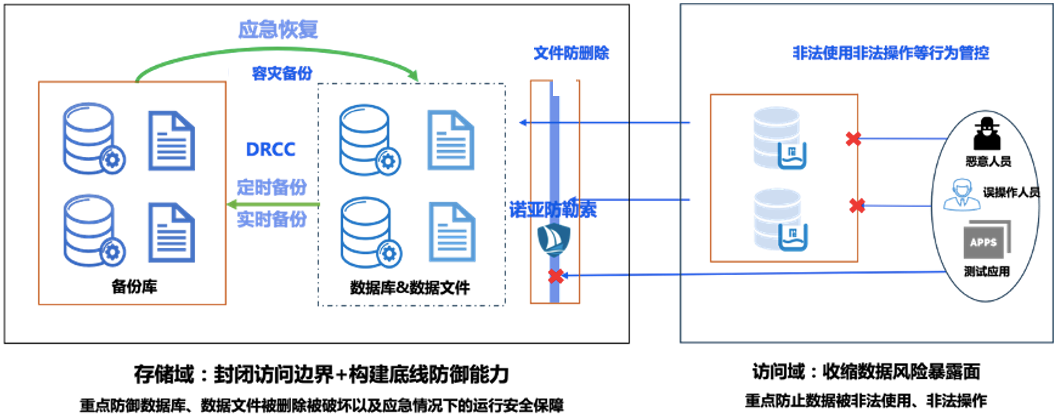

存储域

数据库加密 诺亚防勒索访问域

数据库防水坝 数据库防火墙 数据库安全审计 动态脱敏流动域

静态脱敏 数据水印 API审计 API防控 医疗防统方运维服务

数据库运维服务 中间件运维服务 国产信创改造服务 驻场运维服务 供数服务安全咨询服务

数据出境安全治理服务 数据安全能力评估认证服务 数据安全风险评估服务 数据安全治理咨询服务 数据分类分级咨询服务 个人信息风险评估服务 数据安全检查服务昨天下午,网易云音乐遭遇了一次大规模的服务故障,“网易云音乐崩了”随即登上微博热搜第一。

一款国民级应用突然罢工崩溃,影响可想而知。讨论和猜测一时间铺天盖地,各种声音此起彼伏。

其中,关于“网易云音乐全线瘫痪系裁员裁到了大动脉,开发者删库跑路导致,属于P0事故” 的传闻,更是引起了大范围关注。

对此,网易云在官微中专门对删库跑路的说法进行澄清,强调没有删库,没有跑路。

虽官方已辟谣,网传内容失实,详细原因还未公布。但在“降本增效”风潮下,现实世界中频频发生的“删库跑路”事件,依然值得企业警惕和认真面对。

今年3月,最高检依法惩治网络犯罪典型案例中曾公布了一起某知名科创企业“删库跑路”案件,删库的原因则是被公司辞退而心生怨恨。

无独有偶,今年6月,新加坡国家计算机系统公司同样遭遇类似事件,多达180台虚拟服务器被离职工程师删除。2021年1月,链家网一名员工对工作调整有意见,遂登录公司财务系统服务器删除了财务数据及相关应用程序,致使公司财务系统无法登录。2021年2月,中国国际图书贸易集团一名工程师因不满被解除劳动合同,在离职后将原公司服务器的系统数据删除,造成网站崩溃。

除了泄愤删库此类极端案例,来自于是高压高强度工作下导致的误操作,以及愈演愈烈的勒索删库威胁,更是多发。

而无论是有意无意,在业务高度依赖数字化基础设施的今天,删库给企业带来的损失和后果都是真真切切。

对此,我们结合典型事件,总结手段场景,形成针对性方案,建议企业从以下三个方面入手,加强保障,杜绝删库!

加强第一重保障:访问域

收缩数据暴露面,防止非法操作

2020年,百度网讯金某某在负责测试开发工作期间,因对该安排感到不满,在家中使用手机登录隧道进入公司内网服务器,分次对可视化项目程序数据库内的项目表进行了删除、锁定、修改,当事人构成破坏计算机信息系统罪,被判处有期徒刑9个月,缓刑1年。

2018年,顺丰高级运维工程师邓某错选RUSS数据库,打算删除执行的SQL。在选定删除时,因其操作不严谨,光标回跳到RUSS库的实例,在未看清所选内容的情况下,便通过delete执行删除,同时邓某忽略了弹窗提醒,直接回车,导致RUSS生产数据库被删掉,导致系统中断590分钟。

对于绝大多数单位组织而言,往往对数据库运维缺少细粒度管控,而面临数据库误操作、高危操作等,堡垒机作为“系统”层的门禁,仅能对运维人员操作行为以录屏的方式进行安全监控,并不能对高危风险行为进行识别和阻断处理。

|

常见场景 |

具体手段 |

|

数据库运维 |

数据库运维工程师误操作导致的数据删除或丢失,包括删除测试环境因地址错误或数据库名称等错误导致删除、历史表迁移工作误删除;数据库运维工程师的恶意操作导致的数据丢失,包括删除数据库部分或全部数据、删除数据库、删除数据库实例。如百度网讯事件。 |

|

应用系统运维 |

delete不增加where从句的方式对表格进行删除、drop table方式进行数据删除、truncate table方式进行数据删除、drop user方式进行某用户数据删除、删除所有用户数据。如顺丰事件。 |

通过数据库防水坝(数据库运维安全管控)和数据库防火墙,实施严格访问权限管理,加强高危操作行为管控和多层级授权审批,对“drop DATABASE”等删除数据库或其他高危SQL操作语句进行精细化控制。同时数据库防水坝具备误操作恢复功能,一旦发生误操作行为,安全管理员可在管理端页面进行语句追踪,快速找回误删除数据。

加强第二重保障:存储域

阻断底层物理文件删除防勒索

2020年,微盟研发中心运维部核心运维人员贺某在家通过VPN登录公司数据库停止数据库相关进程后,恶意删除数据库文件,这一操作导致300余万用户无法正常使用微盟SaaS产品,故障时间长达8天14个小时,微盟市值一天之内蒸发超10亿元。

2018年,链家公司数据库管理员韩某因对组织调整有意见,利用财务系统root权限便利,登录公司财务系统服务器,并通过执行rm、shred命令删除了服务器中的数据文件。链家公司为恢复数据及重新构建财务系统共计花费人民币18万元。

2016年12月下旬开始并延续至2017年1月的大规模的MongoDB数据库勒索事件,黑客组织通过扫描互联网上对外开放连接的MongoDB数据库,利用MongoDB数据库未授权访问漏洞,劫持服务器后对存在漏洞的数据库进行“删库”操作并留下联系方式,以此勒索用户支付赎金。

上述案件的删库和勒索手段,均发生在存储域(物理域)。主要场景如:在操作系统运维过程中,运维人员通过format、rm等系统级操作直接对操作系统中的数据库文件进行删除(典型微盟、链家事件)。

此外,黑客入侵某数据库服务器后,通过恶意程序和恶意代码等手段,控制未知进程对操作系统中存储的数据文件进行加密、修改或破坏,进而要挟勒索。

|

常见场景 |

具体手段 |

|

操作系统运维 |

进行数据库、数据文件删除、数据库所处目录删除、所属逻辑卷删除、所属磁盘格式化,操作系统格式化。如微盟事件、链家事件。 |

|

外部威胁 |

通过恶意程序和恶意代码等手段,控制未知进程对操作系统中存储的数据文件进行加密、修改或破坏。 |

存储域(物理域)安全是数据安全的基础,构建存储域的基线防线,保障存储的数据不被破坏、篡改,是系统稳定运行的根本前提条件。

实时监控各类进程和用户对数据文件的读写操作,快速识别、阻断已知、未知勒索病毒的写操作以及 “rm -rf /”之类的删除命令行为,确保只有被允许的合法操作才能被执行,有效避免微盟事件中自行停止数据库进程后删除数据库文件等数据破坏场景。

点击图片,了解产品详情

加强第三重保障:容灾备份

底线思维,极限生存

美创CEO柳遵梁在「构建适应性进化的韧性数据安全体系」专栏中提到:

无论是复杂业务系统运行还是复杂数据生态,虽然我们付出了各种巨大的努力,业务还是会不可避免的崩溃,数据还是会不可避免的遭遇破坏。底线防御是数据和业务在漫长的生存周期中确保其漫长的生命生涯中必须组成部分,除非你可以承受数据损失的巨大破坏力。

面对删库,幸好我们有备份。但回溯这两年删库事件,业务恢复和数据恢复难的状况屡见不鲜。究其原因,一方面完备的灾备建设,未获得组织单位应有的重视。另一方面,多云、混合云时代带来的资产复杂性和灾备技术多态性,给灾备能力建设、灾备资源高效利用和日常灾备运营提出挑战。

这需要企业的灾备建设更加科学合理、灾备管控更加精准高效、灾备运营更加弹性和数字化。

美创新一代灾备一体化平台(DRCC v3.0),基于云端架构,提供 “1 个灾备管控中心 + 多个灾备能力”,实现灾备状态可感知、灾备能力可订阅、灾备演练可掌控、灾难切换可指挥,充分保证业务连续性和数据完整性。

新一代灾备一体化平台架构(详情点击图片)

无论运维工程师的误操作,还是黑客或员工的恶意删除,“删库”事件的发生不是单一的问题或漏洞导致,人始终是安全中最不可控以及最为复杂的因素,导致了问题的复杂。例如,“删库”当事人常常会利用多种手段进行删除破坏,先通过SQL语句对数据库数据批量删除后,再通过操作系统层删掉数据库备份文件,造成数据无法及时修复。因此,只有通过全方位的管理、制度、技术保障,才能更游刃有余地应对删库事件。