如何进一步打牢科技强国建设根基?习近平作出战略部署

2026-05-06

报告发布 |《全球数据泄露态势月度报告》(2026年3月)

2026-04-28

国家安全专题 |一图读懂《网络数据安全管理条例》

2026-04-22

上海市密码管理局发布《重要网络和信息系统密评工作指南2026版》

2026-04-20

4·15国家安全教育日|以《数据安全法》为纲,筑牢数字时代安全屏障

2026-04-14

存储域

数据库加密 诺亚防勒索访问域

数据库防水坝 数据库防火墙 数据库安全审计 动态脱敏流动域

静态脱敏 数据水印 API审计 API防控 医疗防统方运维服务

数据库运维服务 中间件运维服务 国产信创改造服务 驻场运维服务 供数服务安全咨询服务

数据出境安全治理服务 数据安全能力评估认证服务 数据安全风险评估服务 数据安全治理咨询服务 数据分类分级咨询服务 个人信息风险评估服务 数据安全检查服务漏洞描述

命令执行漏洞是指服务器没有对执行的命令进行过滤,用户可以随意执行系统命令,命令执行漏洞属于高危漏洞之一。

如PHP的命令执行漏洞主要是基于一些函数的参数过滤不足导致,可以执行命令的函数有system( )、exec( )、shell_exec( )、passthru( )、pcntl_execl( )、popen( )、proc_open( )等。当攻击者可以控制这些函数中的参数时,就可以将恶意的系统命令拼接到正常命令中,从而造成命令执行攻击。PHP执行命令是继承WebServer用户的权限,这个用户一般都有权限向Web目录写文件,可见该漏洞的危害性相当大。

漏洞危害

继承Web服务器程序的权限,去执行系统命令或读写文件

反弹shell

控制整个网站,甚至控制整个服务器

漏洞产生的原因

1.没有对用户输入进行过滤或过滤不严

例如,没有过滤&、&&、|、||等连接符

2.系统漏洞造成的命令执行

bash破壳漏洞(CVE-2014-6271),该漏洞可以构造环境变量的值来执行具有攻击力的脚本代码,会影响到bash交互的多种应用,如http、ssh和dhcp等。

3.调用的第三方组件存在代码执行漏洞

例如:

php(system()、shell_exec()、exec()、eval())

JAVA中的命令执行漏洞(struts2/ElasticsearchGroovy等)

ThinkPHP命令执行

常见危险函数

1. Php代码相关

eval()

assert()

preg_replace

call_user_func()

call_user_func_array()

create_function

array_map()

2. 系统命令执行相关

system()

passthru()

exec()

pcntl_exec()

shell_exec()

popen()

proc_open()

`(反单引号)

ob_start()

漏洞利用

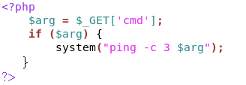

漏洞利用_1

访问:http://127.0.0.1/test.php?cmd=127.0.0.1;pwd

也就是执行了“pwd”命令

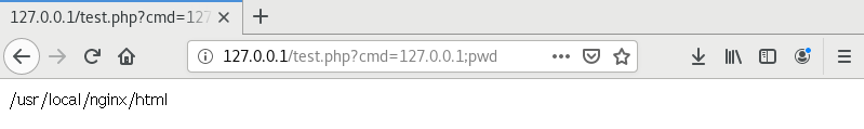

漏洞利用_2

访问:http://127.0.0.1/test.php?fun=system&par=whoami

其实就相当于执行了system("whoami")

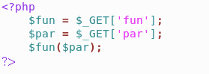

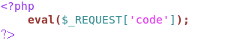

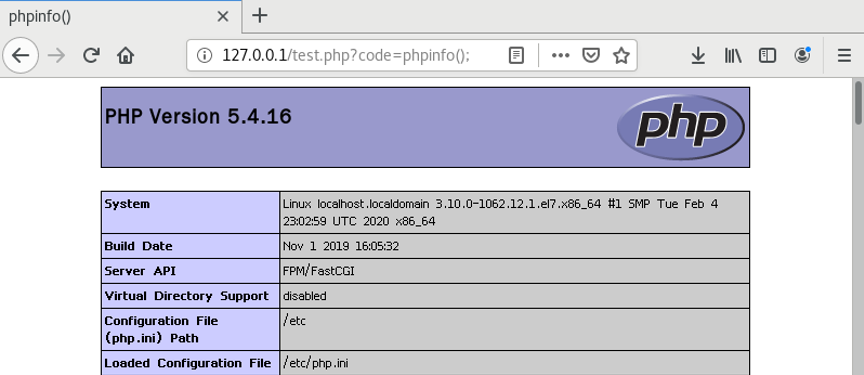

漏洞利用_3

访问:http://127.0.0.1/test.php?code=phpinfo();

防范措施