重新认识美创|美创科技公司手册(2026)焕新升级

2026-06-02

国家数据局联合交通运输部开展交通运输领域数据安全治理专题研讨

2026-06-01

开源AI渗透测试工具Cairn AI部署与使用

2026-05-29

2026数据安全大会,国家数据局局长刘烈宏释放了哪些重要信号?

2026-05-29

业务可用、数据可控:美创"动态脱敏+数据库透明加密"合规方案

2026-05-28

存储域

数据库加密 诺亚防勒索访问域

数据库防水坝 数据库防火墙 数据库安全审计 动态脱敏流动域

静态脱敏 数据水印 API审计 API防控 医疗防统方运维服务

数据库运维服务 中间件运维服务 国产信创改造服务 驻场运维服务 供数服务安全咨询服务

数据出境安全治理服务 数据安全能力评估认证服务 数据安全风险评估服务 数据安全治理咨询服务 数据分类分级咨询服务 个人信息风险评估服务 数据安全检查服务

Epsilon Red勒索软件通过ClickFix传播

参考链接:

https://www.cloudsek.com/blog/threat-actors-lure-victims-into-downloading-hta-files-using-clickfix-to-spread-epsilon-red-ransomware

参考链接:

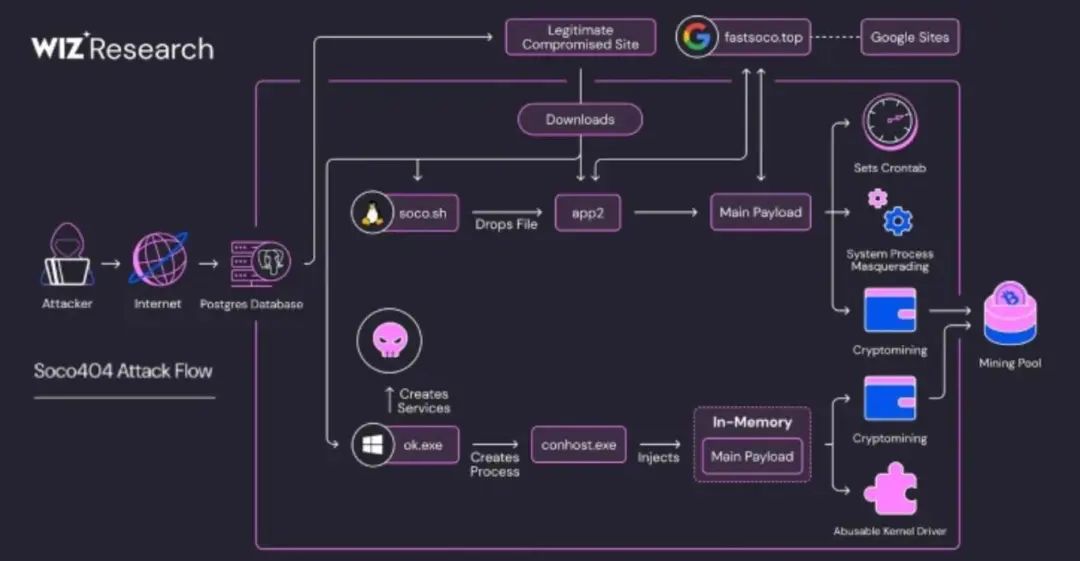

https://www.wiz.io/blog/soco404-multiplatform-cryptomining-campaign-uses-fake-error-pages-to-hide-payload

一个名为Chaos的新型勒索软件即服务 (RaaS) 组织正在发起复杂的攻击活动。Chaos通过低强度垃圾邮件、语音钓鱼获取初始访问权限,随后滥用远程管理工具 (RMM) 和合法文件共享软件实现持久连接和数据窃取。该勒索软件采用多线程快速选择性加密技术,针对本地和网络资源,同时利用反分析技术阻碍检测和恢复。安全人员认为,Chaos很可能是由BlackSuit(Royal) 勒索软件团伙的前成员组成,其攻击活动涉及多个商业领域,主要受害者位于美国、英国、新西兰和印度。Chaos在暗网俄语论坛RAMP上推广其跨平台勒索软件,支持Windows、ESXi、Linux和NAS系统,并提供自动化面板管理目标。该组织通过数据泄露网站披露未支付赎金的受害者数据,索要30万美元赎金,并威胁进行DDoS攻击和数据泄露。

https://blog.talosintelligence.com/new-chaos-ransomware/

参考链接:

https://www.comparitech.com/news/ransomware-gang-says-it-hacked-pc-maker-ibuypower/?&web_view=true